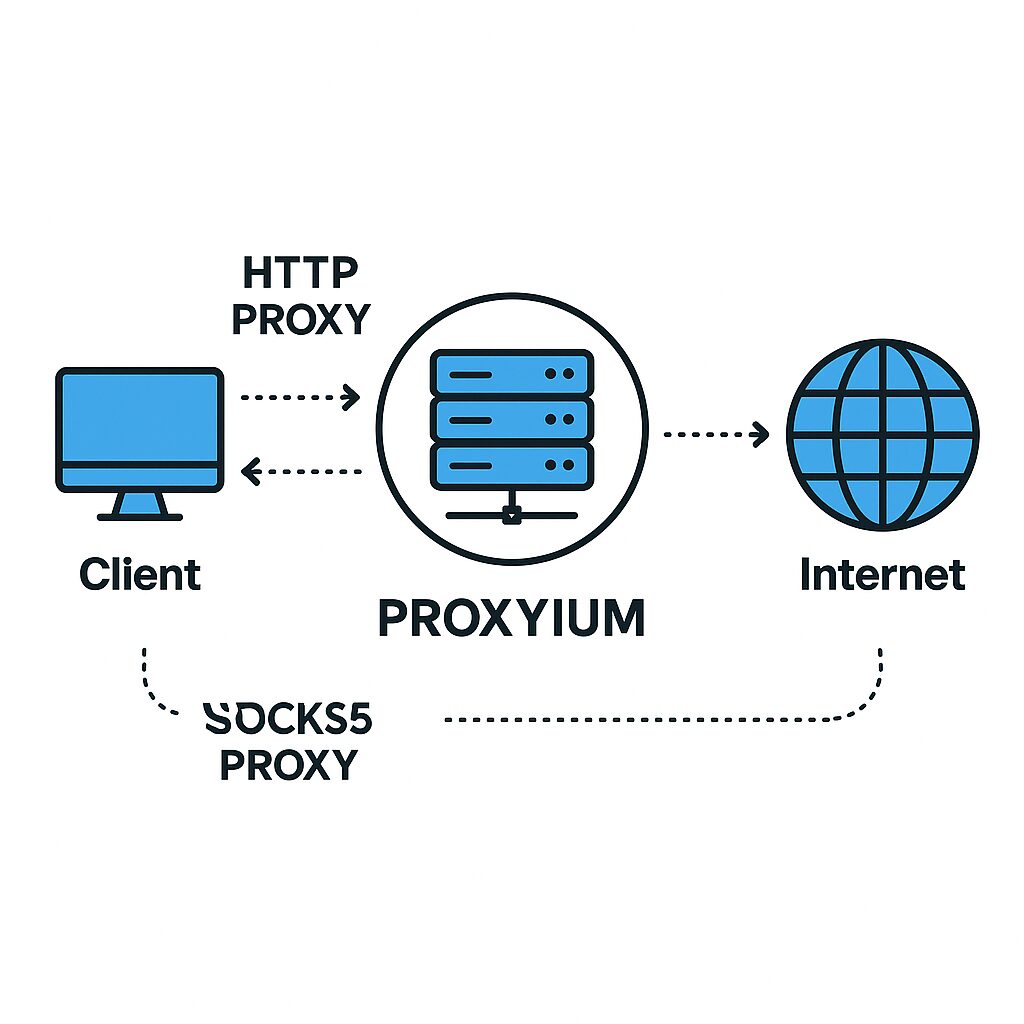

HTTP et SOCKS5 sont deux protocoles de proxy couramment utilisés pour router le trafic réseau. Le proxy HTTP fonctionne au niveau applicatif pour filtrer et mettre en cache les requêtes web tandis que SOCKS5, grâce à la RFC 1928, offre une couche plus bas-niveau, sans réécriture des paquets. Proxyium simplifie leur déploiement en proposant des configurations prêtes à l’emploi pour chaque protocole.

🔹 HTTP filtre les requêtes web, met en cache et gère l’authentification via en-têtes.

🚀 SOCKS5 est plus polyvalent : il supporte le TCP et l’UDP sans altération du contenu.

⚙️ Proxyium intègre les deux modes, avec des outils de routage, de rotation et de monitoring.

🔒 Performances et sécurité dépendent de l’usage : HTTP pour le web classique, SOCKS5 pour le streaming, le P2P ou le tunneling d’applications.

Somaire

Comprendre les proxies HTTP et SOCKS5

Avant toute configuration, il est essentiel de cerner leurs modes de fonctionnement et leurs usages privilégiés.

Fonctionnement du proxy HTTP

Le proxy HTTP agit comme un intermédiaire pour les requêtes HTTP/HTTPS. Il reçoit une URL, la transmet au serveur cible, puis renvoie la réponse au client. Ce processus permet :

- La mise en cache des ressources statiques (images, scripts), réduisant la bande passante.

- Le filtrage de contenu via des règles basées sur les en-têtes ou les URL.

- La gestion de l’authentification par en-têtes personnalisés (Basic, Digest, NTLM).

- L’inspection SSL/TLS pour l’analyse des flux chiffrés (selon implémentation).

Selon la RFC 7230, un proxy HTTP peut aussi réécrire les en-têtes “Host” ou “User-Agent”, utile pour simuler différents navigateurs ou domaines.

Fonctionnement du proxy SOCKS5

SOCKS5, défini par la RFC 1928, s’installe au niveau transport. Il encapsule les paquets TCP ou UDP, sans en interpréter le contenu. Ses atouts :

- Support du TCP et de l’UDP, adapté au streaming, VoIP, et P2P.

- Pas de modification des paquets : l’application cliente décide du protocole (HTTP, FTP, SMTP…).

- Authentification légère (username/password) ou sans auth selon serveur.

- Fonction “BIND” pour établir des connexions entrantes, utile pour certains services.

Citation : « SOCKS5 offre une passerelle générique au niveau transport, idéale pour les applications non HTTP. » – IETF Working Group

Avantages et inconvénients comparés

Un tableau synthétique permet d’identifier rapidement la solution adaptée à chaque usage.

| Critère | HTTP | SOCKS5 |

|---|---|---|

| Protocoles supportés | HTTP/HTTPS | TCP et UDP (tous) |

| Mise en cache | Oui | Non |

| Filtrage contenu | Par en-têtes | Principe “pass through” |

| Complexité | Plus simple | Plus flexible, plus technique |

| Performance | Optimise le HTTP | Moins de latence pour UDP |

L’HTTP reste roi pour l’accès web classique, grâce à ses fonctions de cache et de log détaillé. À l’inverse, SOCKS5 s’impose dès qu’une application requiert un canal brut ou un protocole non-HTTP.

Configurer HTTP et SOCKS5 avec Proxyium

Proxyium propose une interface simple pour déployer vos proxys en quelques commandes. Le processus diffère légèrement selon le protocole choisi.

Étape 1 : Installer le client Proxyium

- Télécharger le binaire depuis votre tableau de bord Proxyium.

- Décompressez et placez-le dans un dossier de votre choix (par ex.

/usr/local/bin). - Rendez le fichier exécutable :

chmod +x proxyium.

Vérifiez l’installation avec proxyium --version qui doit afficher la version actuelle.

Étape 2 : Configurer un proxy HTTP

Créez un fichier config-http.yml :

mode: http

listen:

address: 0.0.0.0

port: 8080

auth:

type: basic

users:

- username: user1

password: pass123

logging:

level: info- Lancez-le avec

proxyium start -c config-http.yml. - Configurez votre navigateur ou outil web pour utiliser

http://IP_PROXY:8080. - Consultez les logs dans

~/.proxyium/logs/http.log.

Étape 3 : Configurer un proxy SOCKS5

Créez un fichier config-socks5.yml :

mode: socks5

listen:

address: 0.0.0.0

port: 1080

auth:

type: userpass

users:

- username: user2

password: pass456

udp: true

logging:

level: debug- Démarrez-le via

proxyium start -c config-socks5.yml. - Pointage dans votre client P2P ou votre navigateur avancé :

socks5://IP_PROXY:1080. - Activez l’UDP pour les liens en temps réel (streaming, jeu en ligne).

Scénarios d’usage et bonnes pratiques

Selon votre contexte, adaptez les réglages :

- Web scraping avancé : combinez HTTP avec configuration de proxy rotatif pour changer d’IP automatiquement.

- Jeu en ligne et streaming : privilégiez SOCKS5 avec UDP activé pour réduire la latence.

- Accès intranet sécurisé : utilisez HTTP avec SSL interception pour inspecter le trafic chiffré.

Protégez par ailleurs vos credentials grâce à un vault ou une clé KMS plutôt que de stocker vos mots de passe en clair.

À retenir

- HTTP optimise et contrôle le trafic web ; SOCKS5 transporte tout type de flux.

- Proxyium standardise le déploiement via des fichiers YAML et un client universel.

- La mise en cache HTTP réduit la charge serveur ; l’UDP de SOCKS5 accélère le streaming.

- Pensez à la rotation des proxies et au stockage sécurisé des identifiants.

FAQ

- 1. Quel protocole choisir pour du simple surf web ?

- Le proxy HTTP, grâce à sa mise en cache et au filtrage des en-têtes, est le plus adapté pour la navigation classique.

- 2. Puis-je utiliser SOCKS5 pour du web scraping ?

- Oui, SOCKS5 supporte tous les protocoles, mais il ne met pas en cache. Combinez-le avec une rotation d’IP pour limiter les blocages.

- 3. Comment sécuriser mes identifiants Proxyium ?

- Stockez-les dans un coffre-fort digital (Vault, KMS) ou utilisez l’authentification OAuth si disponible.

- 4. L’UDP via SOCKS5 est-il sûr ?

- Oui, le canal UDP est encapsulé de la même manière que le TCP, mais il n’offre pas de mécanismes de re-transmission intégrés.

- 5. Quelle est la différence entre un proxy direct et un proxy inversé ?

- Un proxy direct gère les requêtes sortantes du client ; un proxy inversé reçoit les requêtes côté serveur pour répartir la charge ou cacher l’infrastructure.